报告编号:B6-2021-072901

报告来源:360高级威胁研究分析中心

报告作者:360高级威胁研究分析中心

更新日期:2021-07-29

事件分析

近日360高级威胁研究分析中心监测发现,YourData勒索病毒国内传播趋势开始异常上涨,360安全大脑数据显示,其开始采用“匿影”僵尸网络进行传播(该僵尸网络还曾传播过WannaRen以及CryptoJoker勒索病毒家族), YourData勒索病毒又被称作Hakbit、Thanos家族,最早出现于2019年11月。但在2021年1月之前,国内极少出现被该病毒或变种攻击案例。2021年1月开始在国内出现该家族的变种,由于早期其后缀虽一直更新,但在国内传播时使用到的邮箱均为yourdata@RecoveryGroup.at,被命名为YourData。

- 2021年1月份开始,该变种开始在国内采用暴力破解远程桌面口令进行传播,但未显示出对企业的针对性。

- 2021年4月份开始,发现该家族开始针对性的进行投放勒索软件,使用带有受害者公司名特征的字符串作为后缀来重命名被加密文件。同样采用暴力破解远程桌面口令进行传播。

- 2021年7月份开始,发现该家族开始通过“匿影”僵尸网络进行传播,开始大范围传播。

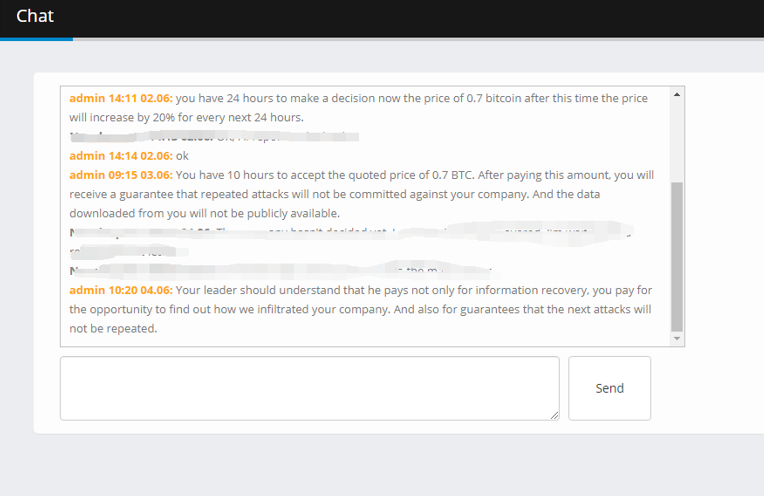

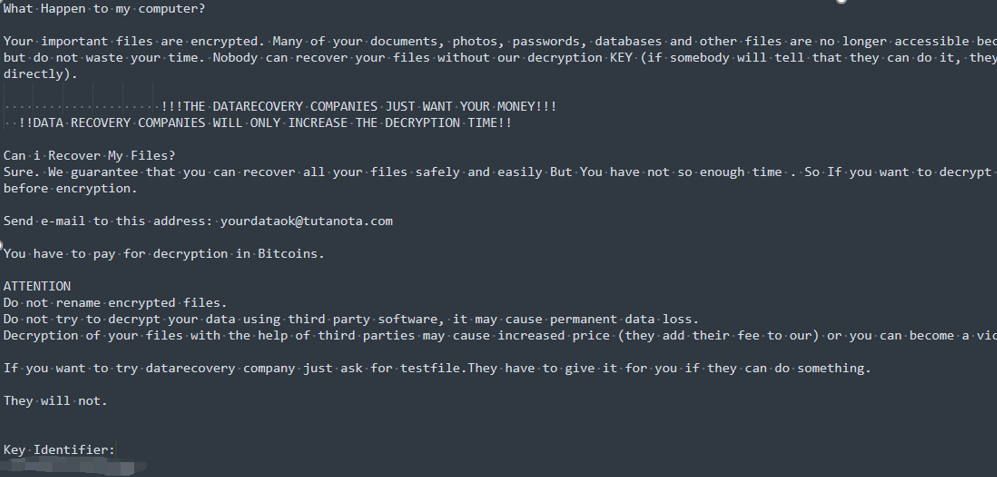

在此前发起针对性攻击时,该家族在生成的勒索提示信息中不仅给出了邮箱联系方式,还留下了一个网址,可和黑客进行即时通信。黑客给受害者24小时的时间,若不能在24小时内支付0.7BTC的赎金,解密文件所需费用将提升20%.

此次利用“匿影”僵尸网络投放的勒索病毒生成的勒索提示信息,仅提供邮件地址供受害者联系,之前的通信页面没有提供。

“匿影”僵尸网络在今年6月底进行了一次更新。此次更新后,“匿影”通过已经驻留在受害机器中的后门植入文件名为“msf.ps1”的恶意powershell脚本,该脚本读取存放于basemsf.txt和powershell.txt中的powershell代码,解码后执行,其中basemsf.txt是负责投递各类木马病毒、内网横向移动 工具 的主要功能模块,powershell.txt负责将恶意代码反射注入到powershell进程中。“匿影”僵尸网络攻击流程如下图所示。

当basemsf.txt进入机器后,会根据实际情况从远程服务器下载挖矿木马、后门程序和勒索病毒,并植入到机器中。

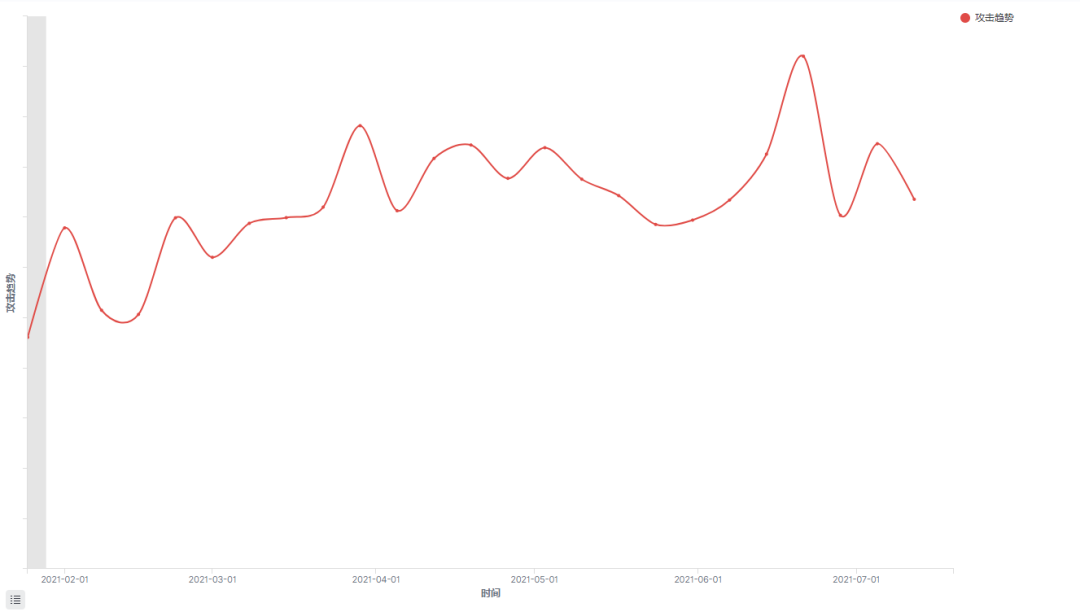

经过6月底的更新后,“匿影”僵尸网路攻击趋势出现一定幅度的增长,每天有近百台计算机遭到匿影僵尸网络的攻击。下图展示了“匿影”僵尸网络近半年的攻击趋势,可以清晰看到6月底的增长。

时间线

2021-07-29 360CERT发布通告

特制报告下载链接

一直以来,360CERT对全球重要网络安全事件进行快速通报、应急响应。为更好地为政企用户提供最新漏洞以及信息安全事件的安全通告服务,现360CERT正式推出安全通告特制版报告,以便用户做资料留存、传阅研究与查询验证。用户可直接通过以下链接进行特制报告的下载。

YourData勒索软件国内攻击通告

http://certdl.qihucdn.com/cert-public-file/forward_event_anaylze/【360CERT】YourData勒索软件国内攻击通告.pdf