客座文章转载:Ben Hirschberg,ARMO 研发副总裁和联合创始人。文章最初发表在ARMO 博客[1]上。

美国国家安全局(NSA)和网络安全和基础设施安全局(CISA)发布了加强 Kubernetes 系统安全的综合建议[2],以帮助企业使他们的 Kubernetes 环境更难以被入侵。

这份52 页的网络安全技术报告[3]为管理员安全管理 Kubernetes 提供了实用指导,重点关注受影响的 Kubernetes 环境的常见资源。

Kubescape 是基于 OPA 引擎:https://github.com/open-policy-agent/opa和ARMO的安全建议。要了解更多,请访问Kubescape的GitHub[4]页面。

Kubescape 从 API 服务器检索 Kubernetes 对象,并通过运行一组由ARMO[5]开发的regos 代码片段[6]扫描它们。

它将确定你的 Kubernetes 配置在多大程度上符合 NSA 和 CISA 指南的最佳实践建议。

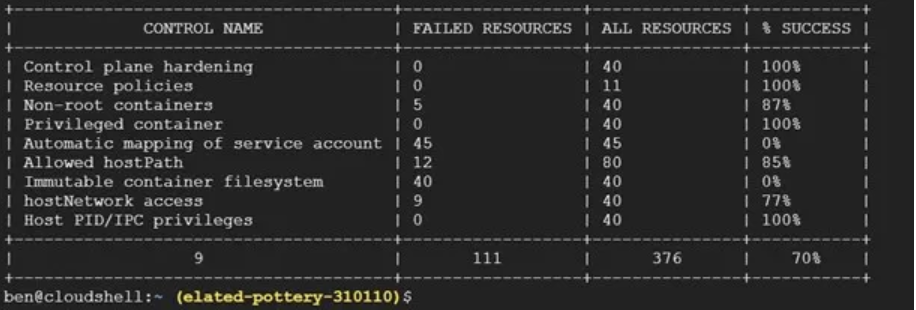

默认情况下,输出结果以“控制台友好”的方式打印,但它们也可以以 JSON 格式获得以进行进一步处理。

Kubescape 的示例测试输出

Kubescape 正在根据 NSA 和 CISA 定义的 Kubernetes 加固指导运行以下测试。更多的测试将很快加入——敬请期待!

-

Non-root containers

-

Immutable container filesystem

-

Building secure container images

-

Privileged containers

-

hostPID, hostIPC privileges

-

hostNetwork access

-

allowedHostPaths field

-

Protecting pod service account tokens

-

Pods in kube-system and kube-public

-

Resource policies

-

Control plane hardening

-

Encrypted secrets

-

Anonymous Requests

Kubescape 是一个开源项目,我们欢迎你的反馈和改进的想法。我们还打算与 Kubernetes 社区合作,在 Kubernetes 开发过程中,帮助使测试本身更加健壮和完整。

参考资料

[1]ARMO 博客: https://www.armosec.io/post/kubescape-the-first-tool-for-running-nsa-and-cisa-kubernetes-hardening-tests

[2]综合建议: https://www.armosec.io/post/kubernetes-hardening-guidance-summary-by-armo

[3]52 页的网络安全技术报告: https://www.nsa.gov/News-Features/Feature-Stories/Article-View/Article/2716980/nsa-cisa-release-kubernetes-hardening-guidance/

[4]GitHub: https://github.com/armosec/kubescape

[5]ARMO: https://www.armosec.io/

[6]regos 代码片段: https://www.openpolicyagent.org/docs/latest/policy-language/